Der Homo Digitalicus nutzt das Internet. Extensiv. Für jeden Scheiß. Und das führt früher oder später zu einem unüberschaubaren Wust von mehr oder weniger wichtigen Internet Services bzw. Apps, deren Zugangsdaten organisiert und aktuell gehalten werden müssen – und zwar so, dass unbefugte Dritte nicht darauf zugreifen können. Dieser Blog soll einen Eindruck vom Umfang unseres digitalen Fußabdrucks und den daraus resultierenden Herausforderungen vermitteln, die deutlich größer sind, als man auf den ersten Blick vermuten würde.

Die folgende Aufzählung von Internet Services und Apps erhebt keinen Anspruch auf Vollständigkeit:

▶︎ E-Mail-Accounts

▶︎ Browser mit Bookmark-Synchronisation (Chrome, Safari, Firefox, Brave, …)

▶︎ Internet-Domains für die Familien- oder Unternehmens-Homepage inklusive Provider für Hosting, Webdesign und Zubehör (z. B. Counter, Impressum, Datenschutzerklärung) sowie Search Engine Optimization (SEO)

▶︎ Applikationen, Services und Apps Ihres Arbeitgebers

▶︎ Online-Banking und Trading-Plattformen sowie Kreditkarten und andere Zahlungsabwickler (PayPal, Wirecard, Western Union, …)

▶︎ Telekommunikations- und Internet-Services-Anbieter

▶︎ Shared Mobility Services (Uber, FreeNow, ShareNow, DBNavigator, Emmy, Call a Bike, MVV, Lime, TIER, Flixbus, Lufthansa, …)

▶︎ Services zur Organisation von Reisen und Unterbringungsmöglichkeiten (Airbnb, Booking.com, Trivago, Ab-in-den-Urlaub, Expedia, …)

▶︎ Versicherungen (Krankenversicherung, Unfallversicherung, Lebensversicherung, Rechtschutzversicherung, Haftpflichtversicherung, …)

▶︎ Services und Apps mit Gesundheits- und Fitness-Daten (Krankenversicherung, Fitness- und Yoga-Studios, Smart Watches)

▶︎ Corona-Warn-App und Apps, die Geolocation-Services anbieten

▶︎ Social Media- und Business-Netzwerke (LinkedIn, XING, Facebook, Instagram, Twitter, Tik Tok, …)

▶︎ Messenger (WhatsApp, Facebook Messenger, …)

▶︎ Office-Apps (Microsoft, Adobe, …) und Notizen-Apps

▶︎ Auskunftsdienste, z. B. für Wetter, Fernsehprogramm, aber auch Test- und Vergleichsportale (Test.de, Check24, Idealo, Verivox, …)

▶︎ Buchungs-Apps für Kino, Theater, Events, Konzerte, Messen

▶︎ Apps von Sportvereinen und Fitnessstudios

▶︎ Online Storage-Anbieter (Dropbox, Box.net, OneDrive, …)

▶︎ Security-Apps zu Authentifizierung (WebIdent, Authenticator, Quick Scanner, …)

▶︎ Videokonferenz- bzw. Communication&Collaboration-Services (Zoom, Teams, Circuit, Bluejeans, WebEx, …)

▶︎ Foto-, Musik-, Video- und Spiele-Apps (Google Fotos, Spotify, YouTube, Angry Bird, …)

▶︎ Single-Börsen (Tinder, Parship, ElitePartner) sowie Schmuddel- und Schweinkram Apps und Services (Seitensprung.de, YouPorn & Co.)

▶︎ Kartendienste (Google Maps, Apple Maps, …) und Wetter-Apps

▶︎ Uhrzeit-, Kalender- und sonstige Terminkoordinations-Apps

▶︎ Wörterbücher und Online-Translator

▶︎ News-Seiten mit personalisierten Inhalten (Spiegel, Stern, FAZ, Süddeutsche, …)

▶︎ Video-on-Demand-Plattformen (Netflix, Sky, DAZN, Amazon Prime Video, …)

▶︎ eBook Reader (Kindle, …)

▶︎ Voice Assistenten (Alexa, Siri, Cortana, der Google-Heinz, …)

▶︎ Lieferdienste für Lebensmittel und Essen (Amazon Fresh, Rewe, Lieferheld, Delivery Hero, Bofrost, …)

▶︎ Paketdienste (DHL, DPD, FedEx, UPDS, GLS, Herpes Versand, …)

▶︎ Online-Bestellservices für Bücher, Kleidung und sonstigen Bedarf des täglichen Lebens (Amazon, OTTO, Zalando, Manufactum …) und Auktionsportale (Ebay, Ricardo, …)

▶︎ Services zur Steuerung von Smart-Home-Devices (Heizung, Kühlschrank, Licht, Garagentür, WLAN, Auto …)

▶︎ Apps zur Steuerung von Gadgets (Drohnen, Spielzeuge, Robo-Staubsauger, …)

▶︎ Geräte-Passworte für PC, Notebook, Smartphone, WLAN, …

Wenn Sie in jeder der vorgenannten 35 Kategorien 2 bis 3 Services nutzen, dann kommen Sie nach Adam Riese und Eva Zwerg auf 70 bis 105 Internet Accounts oder Apps für die Benutzerkennungen, Passwörter, E-Mail-Adressen, Sicherheitsfragen und ggf. noch andere Daten verwaltet werden müssen, die der Anbieter verlangt – und zwar so, dass die Zugangsdaten nicht für unbefugte Dritte zugänglich sind.

Digital Natives, die Internet Services und Smartphone Apps besonders extensiv nutzen, dürften schnell in der Größenordnung von 200 bis 300 Internet Accounts und Apps landen. Das ist ein gigantischer digitaler Fußabdruck, der seinen Verursacher angreifbar macht – und zwar multidimensional über verschiedene Angriffsvektoren. Denn Angriffsfläche bieten ja nicht nur Ihre Login-Daten, also Benutzerkennung und Passwort, und ab und zu auch Stammdaten, wie Geburtstag, Anschrift oder Kreditkartendaten, sondern auch die Bewegungsdaten, die Sie bei der Nutzung der Apps erzeugen (z. B. Kommentare in sozialen Medien) und die Metadaten, die von Internet- und Telekommunikations-Providern administriert werden (z. B. Ihr Standort oder Ihr Bewegungsprofil).

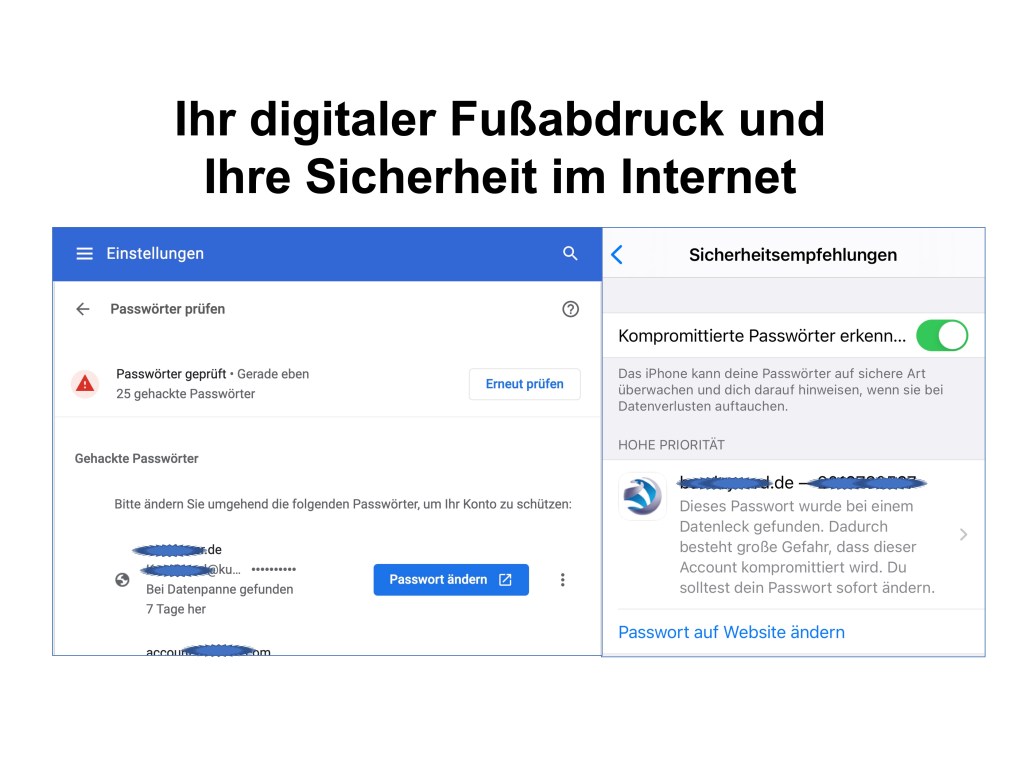

Wenn Sie sich einen solch imposanten digitalen Fußabdruck geschaffen haben, ist es eigentlich nur eine Frage der Zeit, bis einer der Services oder eine der Apps, die Sie nutzen, gehackt werden. Ein Beispiel dazu: Apple und Google bieten für iOS bzw. Chrome Monitoring-Dienste an, die kontinuierlich überprüfen, ob irgendwo im Internet Services oder Accounts gehackt wurden, für die Sie sich registriert haben. Werfen Sie mal einen unverbindlichen Blick in die dort gelisteten Services. Ich würde mich wundern, wenn Sie sich nicht wundern würden, was dort so alles auftaucht. Zusätzlich empfehle ich Ihnen einen Blick in die App Stores von Google und Apple, vor allem, wenn diese über sogenannte Familien-Accounts von Mama, Papa, Kindern und vielleicht sogar noch von Oma und Opa und Onkel Fritz genutzt werden.

Wenn ein Service im Internet gehackt wurde, sollten Sie ihre Zugangsdaten möglichst schnell ändern. Da es sehr ungünstig ist, die gleichen Passworte für verschiedene Services zu verwenden und fantasielose Passwortkreationen wie ToteOma01, ToteOma02, ToteOma03, etc. pp. für erfahrene Hacker mit professionellen Tools nicht wirklich eine Herausforderung darstellen, kann man sich als Digital Native mit dem laufenden Kontrollieren und Aktualisieren seiner Zugangsdaten gut beschäftigen. Schließlich wäre es dumm, wenn es einem Hacker gelingen würde, in einen Banking Account, ein Trading Depot oder ein Kreditkartenkonto einzubrechen und mit Hilfe der gestohlenen Daten Geld von dort zu überweisen. Auch Identitätsdiebstahl in Social Media-Netzwerken kann sehr unangenehme Folgen haben, da das Internet nichts vergisst, auch wenn einem die EU-Datenschutz-Grundverordnung (EU-DSGVO) grundsätzlich das „Recht auf Vergessenwerden“ einräumt – siehe: https://dsgvo-gesetz.de/art-17-dsgvo/. Dieses Recht kann jedoch natürlich nur dann Wirkung zeigen, wenn die manipulierten Inhalte (z. B. kompromittierende Fotos oder Videos) nicht schon kopiert und verteilt wurden bzw. sogar viral gegangen sind.

Es gibt Unternehmen, die digitale Passwort-Manager in Form von Apps oder integriert in den Internet-Browser anbieten. Das klingt zunächst mal sehr komfortabel und bequem. Dummerweise begibt man sich mit der Nutzung solcher Passwort-Manager wiederum in eine Abhängigkeit zum Anbieter, die zum Problem werden kann, wenn man z. B. von der macOS-Welt in die Windows-Welt oder von der Android-Welt in die iOS-Welt wechselt oder einfach zu schusselig ist, sich das Master-Passwort zu merken.

Wie behalten Sie Ihren digitalen Fußabdruck und die daraus resultierenden Herausforderungen im Griff? Fühlen Sie sich wohl und sicher in Anbetracht der geschilderte Gemengelage?

In den folgenden Blogs finden Sie eine Vielzahl ergänzender Zahlen, Daten und Fakten zum Thema:

- „George Orwells 1984 war eine Warnung und keine Bedienungsanleitung“ vom 13.01.2020: https://kubraconsult.blog/2020/01/13/george-orwells-1984-war-eine-warnung-und-keine-bedienungsanleitung/

- „Digitale Geschäftsmodelle und Plattformökonomie“ vom 06.09.2017: https://kubraconsult.blog/2017/09/06/digitale-geschaeftsmodelle-und-plattformoekonomie/

- „Effective Information Retrieval and valuable Information Sources“ vom 14.09.2019: https://kubraconsult.blog/2019/07/31/effective-information-retrieval-and-valuable-information-sources/

- „Digitalisierungsstrategie für Deutschland“ vom 17.02.2018: https://kubraconsult.blog/2018/02/17/digitalisierungsstrategie-fuer-deutschland/

- „Wie die US-Regierung die US-amerikanische IT-Industrie diskreditiert“ vom 08.03.2017: https://kubraconsult.blog/2017/03/08/wie-die-us-regierung-das-internet-diskreditiert/

- „Der Spion in Ihrer Tasche“ vom 25.04.2017: https://kubraconsult.blog/2017/04/25/der-spion-in-ihrer-tasche/

- „The digital disruption of warfare“ vom 11.06.2017: https://kubraconsult.blog/2017/06/11/the-digital-disruption-of-warfare/

- „Die wichtigsten Fakten und Meilensteine zu Bitcoin und Blockchains“ vom 21.08.2017: https://kubraconsult.blog/2017/08/21/die-wichtigsten-fakten-und-meilensteine-zur-bitcoin-kryptowaehrung/

- „Krypto Assets – die wichtigsten Fragen und Antworten“ vom 13.01.2018: https://kubraconsult.blog/2018/01/13/krypto-assets-die-wichtigsten-fragen-und-antworten/ (englische Fassung: „Crypto Assets – the most important Q&A„)

- „Ein Brief an Jamie Dimon – und an alle anderen, die noch immer mit dem Verständnis von Kryptowährungen zu kämpfen haben“ vom 27.11.2017: https://kubraconsult.blog/2017/11/27/ein-brief-an-jamie-dimon-und-an-alle-anderen-die-noch-immer-mit-dem-verstaendnis-von-kryptowaehrungen-zu-kaempfen-haben/ (englische Fassung: „A Letter to Jamie Dimon – and anyone else still struggling to understand cryptocurrencies„)

- „Reframing Information Security and Data Privacy as Business Enabler“ vom 26.09.2018: https://kubraconsult.blog/2018/09/26/reframing-information-security-and-data-privacy-as-business-enabler/

- „Datenschutz-Grundverordnung (DS-GVO) verständlich: Was die neuen Regeln EU-Regeln für die Bürger bedeuten“ vom 04.05.2018: https://kubraconsult.blog/2018/05/04/datenschutz-grundverordnung-dsgvo-verstaendlich-was-die-neuen-eu-regeln-fuer-die-buerger-bedeuten/

- „Die ultimative Leseliste für CxOs“ vom 18.05.2018: https://kubraconsult.blog/2018/05/18/die-ultimative-leseliste-fuer-chief-information-officer/

10 Kommentare zu „Ihr digitaler Fußabdruck und Ihre Sicherheit im Internet“